1、下载与安装

解压后安装npcap-1.50.exe

打开WiresharkPortable64.exe即可

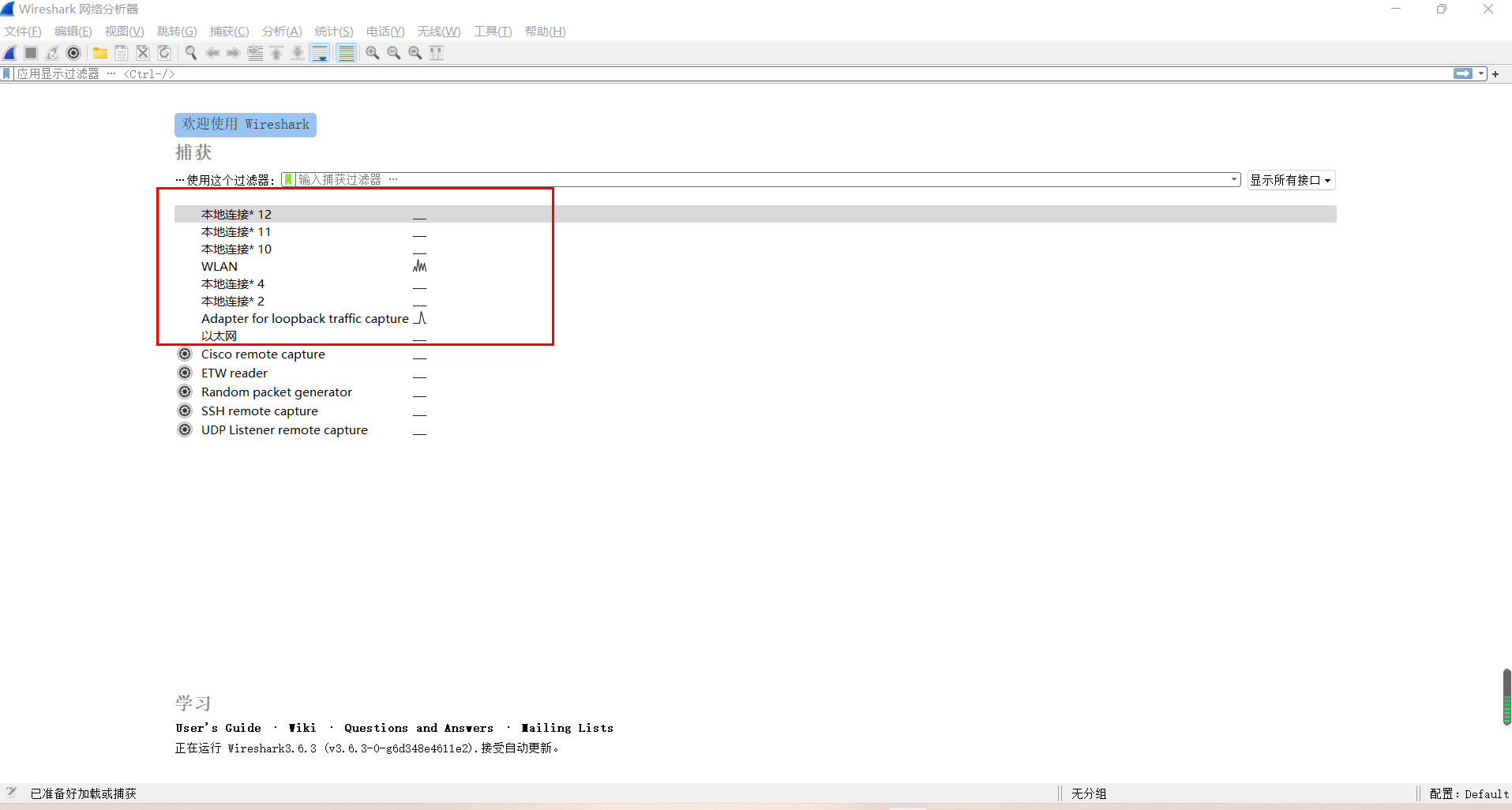

2、安装完成后会出现能抓包的网元

3、过滤

1)单个过滤

ip过滤

在需要过滤源ip、目的ip的时候我们在抓包数据结果页面的Filter这个输入框中输入条件进行过滤即可,就比如我们查找目的地址为192.168.101.8的数据包,就输入ip.dst==192.168.101.8,查找源地址为ip.src==1.1.1.1;这样就可以进行ip过滤

端口过滤

另外我们还有过滤端口的功能,就比如我们需要过滤80端口,就在Filter中输入tcp.port==80,可以将源端口和目的端口为80的都过滤出来

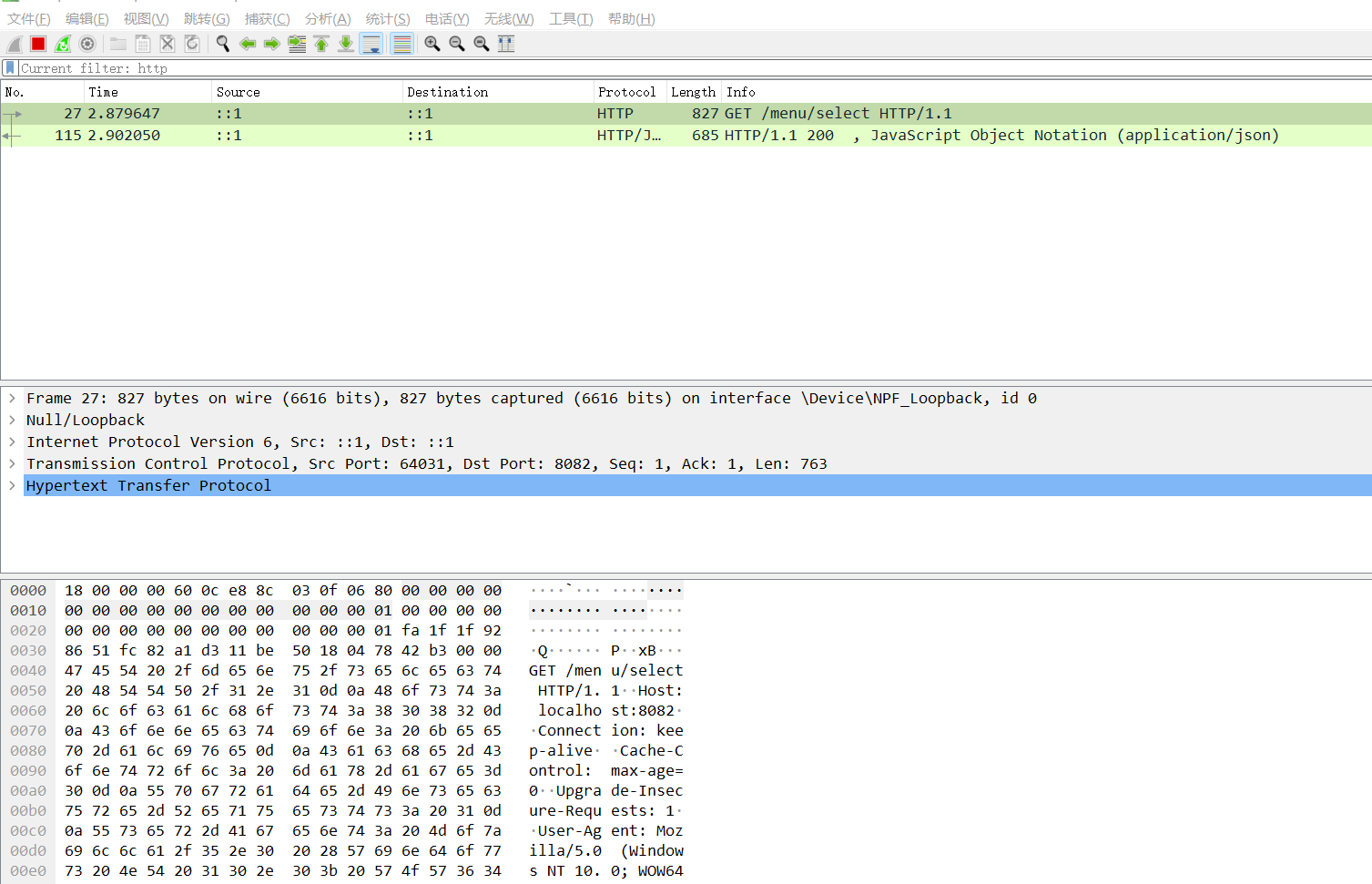

协议过滤

其中还有过滤协议的操作,是比较简单的,直接在其中输入协议名即可,就比如常用到的HTTP协议

| 显示过滤器 | 数据包 | |

|---|---|---|

| arp | 显示所有 BOOTP 数据包 | |

| bootp | 显示所有 BOOTP 数据包 | |

| dns | 显示所有 DNS 数据包 | |

| ftp | 显示所有 FTP 数据包 | |

| http | 显示所有 HTTP 数据包 | |

| icmp | 显示所有 ICMP 数据包 | |

| ip | 显示所有 IPv4 数据包 | |

| ipv6 | 显示所有 IPv6 数据包 | |

| tcp | 显示所有基于 TCP 的数据包 | |

| tftp | 显示所有 TFTP(简单文件传输协议)数据包 | ##### 请求方法过滤 |

最后还有一种http模式过滤的方式,比如我们想要过滤get包,然后输入http.request.method=="GET"即可进行过滤

2)组合过滤

首先说几个最常用的关键字,“eq” 和 “==”等同,可以使用 “and” 表示并且,“or”表示或者。“!" 和 "not” 都表示取反。一、针对wireshark最常用的自然是针对IP地址的过滤。其中有几种情况:(1)对源地址为192.168.0.1的包的过滤,即抓取源地址满足要求的包。表达式为:ip.src == 192.168.0.1(2)对目的地址为192.168.0.1的包的过滤,即抓取目的地址满足要求的包。表达式为:ip.dst == 192.168.0.1(3)对源或者目的地址为192.168.0.1的包的过滤,即抓取满足源或者目的地址的ip地址是192.168.0.1的包。表达式为:ip.addr == 192.168.0.1,或者 ip.src == 192.168.0.1 or ip.dst == 192.168.0.1(4)要排除以上的数据包,我们只需要将其用括号囊括,然后使用 "!" 即可。表达式为:!(表达式)二、针对协议的过滤(1)仅仅需要捕获某种协议的数据包,表达式很简单仅仅需要把协议的名字输入即可。表达式为:http(2)需要捕获多种协议的数据包,也只需对协议进行逻辑组合即可。表达式为:http or telnet (多种协议加上逻辑符号的组合即可)(3)排除某种协议的数据包表达式为:not arp !tcp三、针对端口的过滤(视协议而定)(1)捕获某一端口的数据包表达式为:tcp.port == 80, tcp.srcport == 80, tcp.dstport == 80(2)捕获多端口的数据包,可以使用and来连接,下面是捕获高端口的表达式表达式为:udp.port >= 2048四、针对长度和内容的过滤(1)针对长度的过虑(这里的长度指定的是数据段的长度)表达式为: data.len > 0, udp.length < 30, http.content_length <=20(2)针对数据包内容的过滤表达式为:http.request.uri matches "vipscu" (匹配http请求中含有vipscu字段的请求信息)

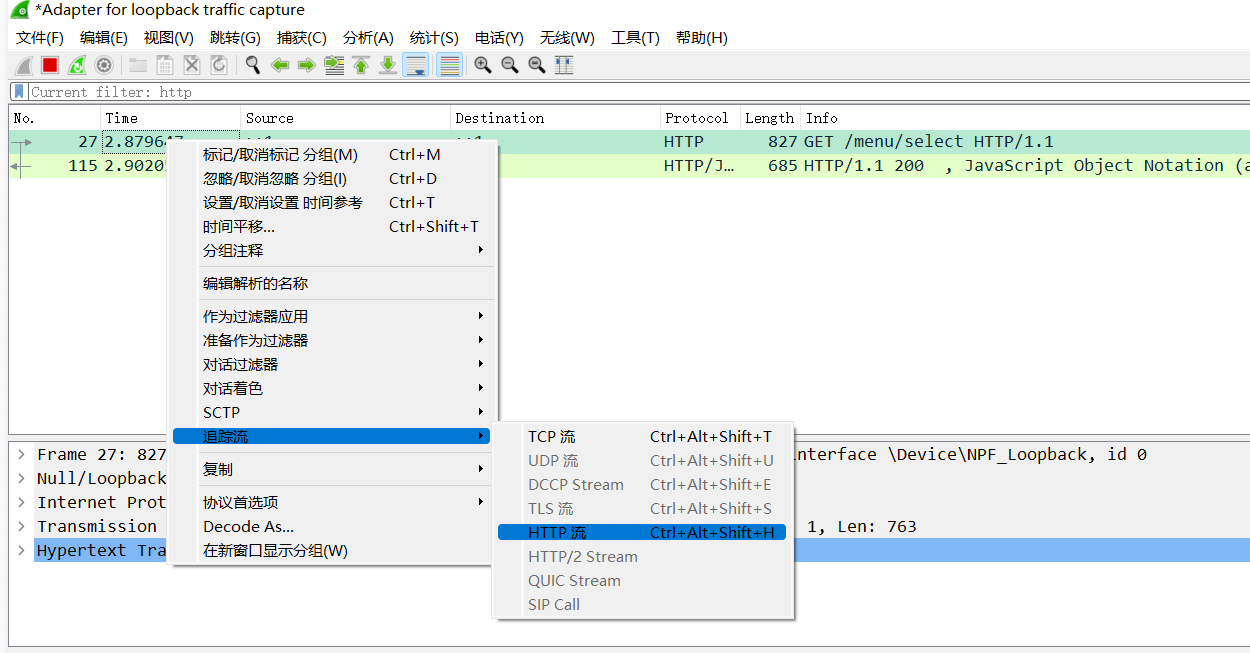

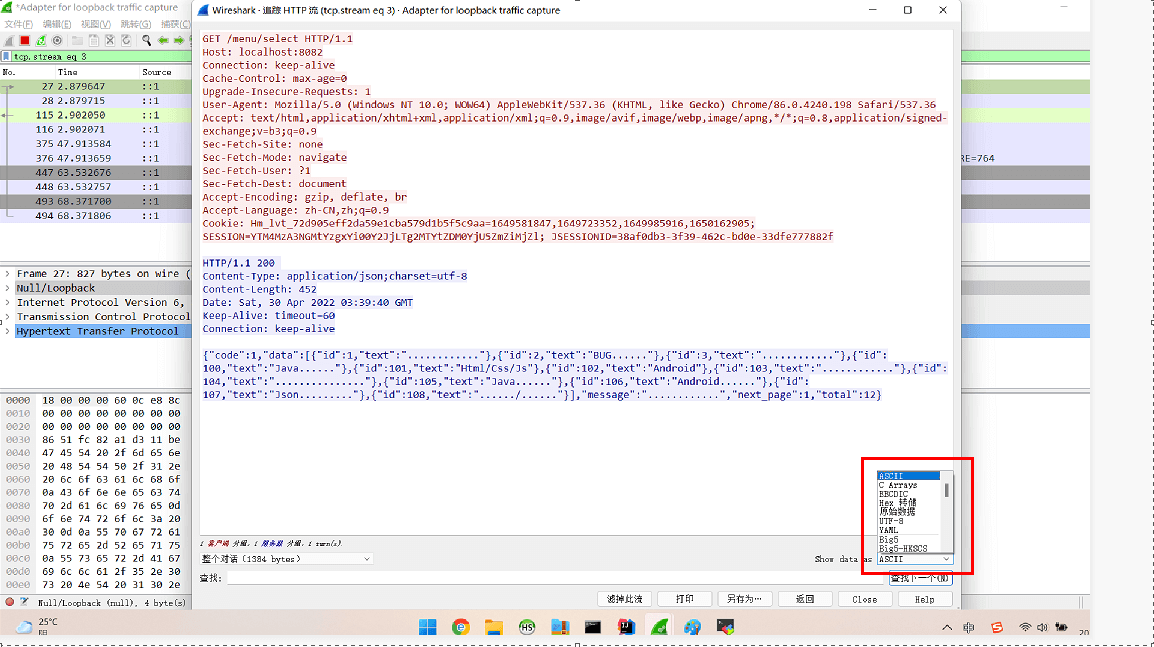

4、查看请求数据

如果不显示中文,需要装换编码